A.1.(资料性附件)供应链安全过程

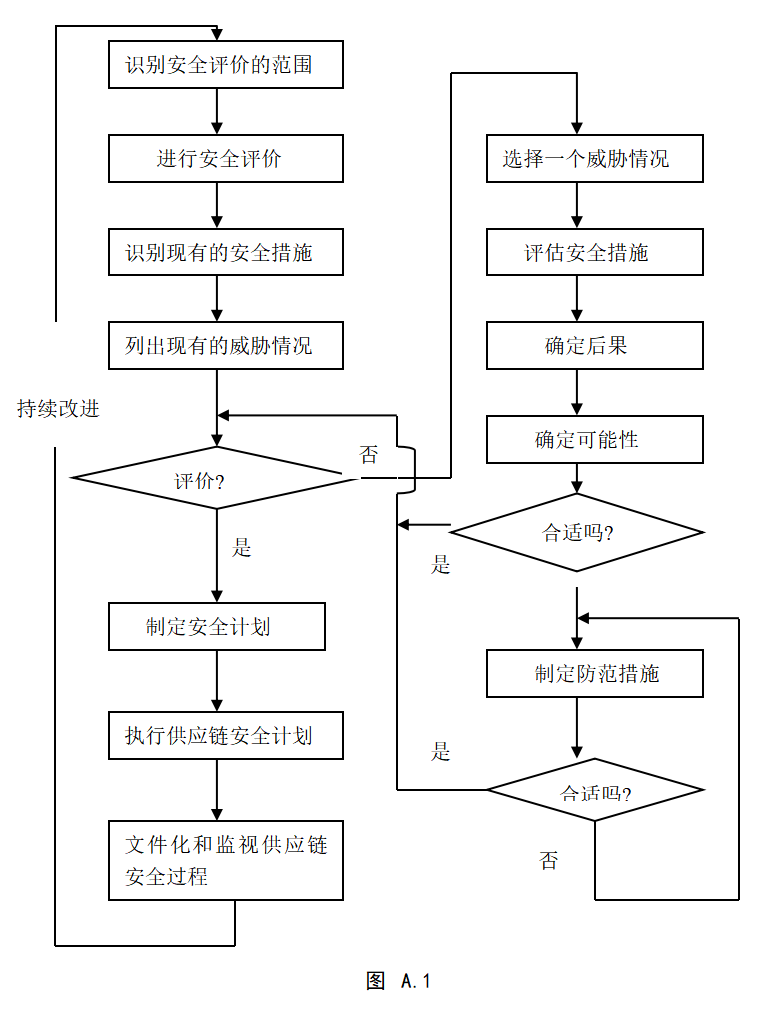

本附录提供了有关研发制定一个能够在现有管理系统的组织中实现的供应链安全过程的指南。图A.1提供这样一个过程的流程图。

A.2. 识别安全评价范围

安全评价是为满足本标准要求,根据在组织应用说明中的描述,试图识别组织这部分供应链存在的安全风险。为完成这个评价,需要建立覆盖范围的边界(理论上的和实际上的)。

A.3. 进行安全评价

- 利用称职的人员评价下列但不限于下列的那些有潜在易受攻击安全点的现有安全安排:

- 在货物被装载到一个运输单元、托盘或其它准备用于装运的制造、加工或装卸货物的地方。

- 在运输前,为装运准备进行贮存或货物合并的地方。

- 运输货物的地方。

- 装车或卸车的地方。

- 货场保管转手的地方。

- 处理,产生或接触的适合于货物装运的文件或资料的地方。

- 不同模式的运输所用的内地运输途径和运输方法。

- 其它。

下列性能评价表提供了一个系统处理评价现有安全安排的例子。

性能评价表的那些部分适合于下列组织:

- 确认遵守本标准或遵守ISO/PAS 20858,或

- 3中包括的,或

- 已经按照国家海关局附合WCOSAFE框架决定的供应链安全程序指定作为AEO。

这些组织包含一个共同的指示强调因素,即遵守本标准,ISO/PAS 20858,或ISPS程序.

当对供应链中的一个组织进行安全评价时就可完成和考虑下列所示的A.1表。这个表不包括全部,可以加以删减,来反映风险评估和组织的商业模式。如果指示的因素已经被供应链中的组织执行, 则应当检验”是”方块项。如果指示的因素没有被供应链中的组织执行,或部分符合,则应检验“否”方块项,当需要时在评论一列中加入描述其它利用的替代措施的解释或风险是很低的解释。如果此因素不可用或在组织的覆盖说明之外,则在“评论”一栏中注不可利用(NA)。在因可用的法律/法规而不填的性能评论表中项目应当在评论栏中标出禁止。

A.1表-执行检查表

|

因素 |

是 |

否 |

评论 |

|

供应链安全管理 |

|

|

|

|

--组织是否有一个关于供应链安全的管理体系? |

|

|

|

|

--组织是否有一个人指定作为供应链安全负责人? |

|

|

|

|

安全计划 |

|

|

|

|

--组织是否有一个或几个新的安全计划? |

|

|

|

|

--计划是否着重于组织的上游和下游商业合伙人的安全预料? |

|

|

|

|

--组织是否有严格管理,商业连续性,和安全恢复计划? |

|

|

|

|

资产安全 |

|

|

|

|

--组织是否有重点的替代措施? --建筑是否物理安全? --是否监视和控制外部和内部周边? --是否应用准入控制,禁止无关人员进入设施、运输工具、装载码头和货物堆放区域,以及所属管理控制所有证件放行者(员工、参观者、卖主等)以及其它进入设备? --是否有明显加强资产保护的操作安全技术? 例如,监视闯入,或CCTV/DVS照相机记录整个供应链活动的重要区域,记录的保存时间能足够长,以便做事故调研用。 |

|

|

|

|

--万一发生安全突破时,是否对接触内部安全人员或外部法律执行官员有协议? |

|

|

|

|

--程序是否对所有货物和运输工具贮存区域都有限制,检查和无关人员进入报告程序? --发送或接收货物的人是否在发送或接收货物之前已有证书? |

|

|

|

|

人员安全 |

|

|

|

|

--组织是否在雇用雇员之前有对其首次及定期地的安全职责进行评估程序? |

|

|

|

|

--组织是否进行专门职业培训以帮助雇员完成他们的安全职责例如:保持货物完整,识别对安全的潜在威胁和维护准入控制? |

|

|

|

|

--组织是否让雇员意识到必须向公司报告可疑事故的程序? |

|

|

|

|

--准入控制系统是否伴有立即撤销解雇员工的通行证及不准进入敏感区域和信息系统? |

|

|

|

|

信息安全 |

|

|

|

|

--所用程序是否保证所有用于货物加工的,无论电动还是手动的情报都是合法,适时正确及防交换损失或引入错误数据? |

|

|

|

|

--组织装运或接收货物是否配有合适的装运文件? |

|

|

|

|

--组织是否保证从商业合伙人所得的资料是准确的和及时的? |

|

|

|

|

--整个贮存系统中保护的相关数据是否在主要数据处理系统操作中不发生意外(是否有数据恢复处理)? |

|

|

|

|

--是否所有使用者在个人和单独使用中有一个唯一的身份证(使用者ID),以保证他们的活动可被跟踪? |

|

|

|

|

--是否有效的通行证管理系统至少每年一次鉴别使用者和需要变更的使用者变更通行证? |

|

|

|

|

--是否有预防无关人员进入和滥用信息的措施? |

|

|

|

|

货物及运输工具安全 |

|

|

|

|

--是否有限制,监视和报告无关人员进入所有装运区,装载码头区和关闭的货物运输单元仓库的程序? |

|

|

|

|

--是否有指定的称职人员指导货物操作? |

|

|

|

|

--一旦组织检查或怀疑到非正常和非法活动时,程序是否能及时通知合适的法律执行人员? |

|

|

|

|

--当货物/装运物发送到供应链中另一组织(承运人,加固中心,中间设施等)时,程序是否能保证货物/装运物的完整性? |

|

|

|

|

--是否过程沿运输途径跟踪威胁水平的变化? --是否有提供给运输工具操作者用的安全法规、程序或指南? |

|

|

|

|

封闭的货物运输单元 |

|||

|

(WCO SAFE框架包括一个在附件中附录1所述的”铅封完整性纲要”, 这个纲要中制定了有关高级安全铅封的附件和证书以及临时的检测装置. 填在表格中的人应评论框架中的这一段) |

|||

|

--如果使用一个封闭的货物运输单元, 是否有满足ISO/PAS 17712要求的,用于粘贴和记录高级安全机械密封的, 写成文件的程序和/或有装填货物单元的团体给的其它临时检测 |

|

|

|

|

--如果使用一个铅封的密闭的货物运输单元, 是否有写成文件的程序用于检测密封符号在装运过程中运输工具变化时的损坏和处理检测的矛盾? |

|

|

|

|

--如果使用一个封闭的货物运输单元,在装运之前是否装运单位立即检测到装运引起的污染? |

|

|

|

|

--如果使用一个封闭的货物运输单元, 在装运之前是否装运单位立即检测到装运引起的物理完整性的改变的写成文件的程序, 包括单元锁机构的可靠性?这里推荐七点检测过程: --前面 --左侧 --右侧 --地板 --天花板/顶板 --内/外封口 --外部/车下 |

|

|

|

在安全评估期间考虑威胁情况,包括但不限于表A.2中所列的那些情况.安全评估还应当考虑另外的由进行评估的政府授权人,组织管理人或安全职业人确定的情况。

A.2.表—供应链的威胁情况

|

安全威胁情况 |

应用 |

|

1 侵入和/或控制供应链中的资产(包括运输工具) |

破坏/损毁资产(包括运输工具)。 利用资产或货物破坏/损毁外部目标。 引起社会或经济扰乱。 绑架人质/杀人。 |

|

2 使用供应链作为一个走私的方法 |

非法武器进出国家/经济体 恐怖分子进出国家/经济体 |

|

3 信息破坏 |

当地或远距获得侵入供应链资料/文件系统用于中断运行或利于非法活动目的。 |

|

4 货物完整性 |

为恐怖主义目的的干预,破坏和/或偷盗。 |

|

5 非授权使用 |

操纵国际供应链制造恐怖主义活动,包括使用运输模型作为武器。 |

|

6 其它 |

|

A.4. 制订安全计划

安全计划和/或附录可以合并到操作计划或程序中而不必单列文件。如果安全计划合并在其它计划中,则组织应当保留前后对照表,以便能确认所有的安全计划要求都满足。

安全计划可以拆分到几个附录中,每个附录描述供应链中一个特别片段位置的安全,包括他们的商业合伙人将要按照他们的安全申报保存的安全措施。计划/附录还应当规定组织应当怎样监视或定期评价他们的安全申报.安全计划/附录应包括但不限于包括下列内容:

- 计划或附录包含的供应链的一部分。

- 所有安全人员的与安全相关的职责。

- 安全管理结构,包括指定作为安全管理的人员姓名。

- 内部和外部紧急安全连络资料, 用于报告有一个安全事故的情况下所要连络的人员。

- 对安全负责任的人员需要具有的技巧和知识。

- 安全培训项目。

- 资格审定,用于指定安全职责的人保证他们具有完成他们的安全职责所必须具有的技巧和知识。

- 怎样演练各安全计划单元. 参加政府举办的安全训练或演习,使组织成员使用时满足这些要求。

- 至少要满足由政府给出的对付偶然事件或提高安全水平的安全要求所采取的方法。

安全计划中应当有程序,包括但不限于包括安排做下列内容的工作:

- 保证在装运货物上的资料在货物装运之前就被进一步运输的组织接收到。

- 保证接收到的货物/装载物与其上的资料,载货单/清单上的完全准确一致符合. 外送的货物/载货单应当由买方或送货单鉴定一致。

- 保证送货或收货司机在货物发送和接收之前证实正确。

- 保证车上装载物验证正确。

- 保证分辨所有缺陷, 过期,和其它明显的差异或反常和/或作适当研究,如果检测到非法或怀疑活动即通知合适的法律执行代理人。

- 叙述在部分供应链中已经实行的任何防范措施。

- 叙述在部分供应链中已经实行的任何针对安全事故事件中为安全恢复的措施和程序。

- 叙述在部分供应链中已经实行的任何在货物保管转到另一组织时的措施和程序。

- 叙述用于发送关于货物被装运到授权人的附加资料。这个附加资料包括使用者怎样确定是否请求附加资料是合法的和怎样发送/发送什么资料。

- 按照4.3建立的程序。

组织应保存下列安全可恢复点的大多数现存文件:

- 覆盖范围的说明。

- 完成的安全评价。

- 进行安全评价的人及证书。

- 列出所考虑的所有防范措施。

- 安全申明。

- 安全计划和,如有的话,附录.

- 培训期间的记录和进行的训练,出席培训的人,培训内容和日期。

- 由规则或管理所规定的其它文件。

组织应当为下列目的建立与合适的法律执行官和其他政府官员联系:

为了在货物/装载物破坏,紧急事件,或接收到有关国际供应链的威胁后建立程序. 这些程序(如果提供的话)应当包括专用电话号码,以备相关政府官员呼叫.这些程序应当结合到组织的供应链安全计划中。

为了参与咨询国家及地方两级政府相应官员讨论相互感兴趣的事项,包括保管规则和程序以及房产和货运安全的要求。

为了对政府高度负责和贡献于提供有意义的观点确保组织的安全计划保持相关和有效.

如果相关的执法官和其他政府官员不希望参与这种对话, 则组织应当把他们的想法写成文,並说明相应的执法官和其他政府官员此时没有参加。

A.5. 安全计划的执行

执行新的或修订的安全计划表示改变经营实践和需要按组织的管理系统执行计划,保证有足够资源可利用。并保证监视和评估计划管理和效率对其它操作的冲突。

A.6. 安全过程的文件化和监视

组织应建立和保存监视和测量它的安全管理系统的性能,保证它的继续适用性, 足够和效率.当设定测量和监视关键性能参数的频度时,组织应当考虑伴随的安全威胁和风险,包括潜在的退化机理和它们的后果。

A.7. 持续改进

部分供应链的操作控制中的管理者应当评论组织的安全管理体系,以便评价改进的机会和改变管理系统的机会。